企業のセキュリティ対策とは?IT部門が押さえるべき見直しのポイント

2026年03月30日

デジタル化が加速する現代、サイバー攻撃は「万が一の事態」ではなく「いつ起きてもおかしくない日常的な脅威」へと変貌しました。巧妙化する標的型攻撃やランサムウェアの被害は、企業の社会的信用を一瞬で失墜させ、時には事業継続を困難にするほどの破壊力を持ちます。しかし、多くの企業が「何から手をつけるべきか」「どこまで対策すれば十分か」という課題に直面しているのも事実でしょう。

本記事では、セキュリティの基本概念から具体的な対策、さらには陥りやすい失敗例までを体系的に解説します。自社の資産を守り、持続可能な経営を実現するための指針として、ぜひお役立てください。

【お役立ち資料】自社のセキュリティ対策、このままで大丈夫ですか?

・対策はしているが抜け漏れが不安

・何から見直せばいいのか分からない

・場当たり的な対応になっている

こうした課題を整理し、対策を進めるための実践ガイドをご用意しました。事業を守るための確実な一歩を踏み出すために、ぜひご活用ください。

目次

企業におけるセキュリティ対策の重要性

現代のビジネス環境において、IT技術の活用は欠かせません。しかし利便性が向上するにつれて、企業を標的としたサイバー攻撃の脅威は年々高まっています。もはやセキュリティ対策は、IT部門だけの問題ではなく、企業の存続を左右する重要な経営課題として捉える必要があります。

セキュリティリスクの複雑化

かつてのサイバー攻撃は、自身の技術力を誇示するような無差別なものが中心でした。しかし現在は、明確な金銭的利益を目的としたプロの犯罪集団による攻撃が主流となっています。

テレワークの普及やDXの推進により、社外から社内ネットワークへアクセスする機会が増えたことで、攻撃の起点となる「隙」も多様化しています。サプライチェーン攻撃のように、セキュリティが脆弱な関連会社や取引先を経由して大企業を狙うといった手法も増えており、リスクはより複雑かつ巧妙になっています。

情報漏洩・セキュリティ事故が企業に与える影響

一度重大なセキュリティインシデントが発生すると、それによって企業が受けるダメージは計り知れません。 物理的な損害としては、システムの復旧費用、顧客への損害賠償、インシデント調査のための専門家への依頼費用などが挙げられます。さらに、営業停止による機会損失も無視できません。

しかし、最も深刻なのは社会的信用の失墜です。顧客情報や機密情報が流出したという事実は、ブランドイメージを大きく傷つけ、取引先との契約解除や株価の下落を招きます。場合によっては、事業継続が困難になるほどの致命傷を負う可能性もあるでしょう。

総務省の「情報通信白書令和6年版」でも、セキュリティソフトを開発・販売するトレンドマイクロが2023年に実施した調査を引用し、過去3年間でのサイバー攻撃の被害を経験した法人組織の累計被害額の平均は約1億2,528万円にのぼると報告されています。

企業が直面する情報セキュリティ上の主なリスク

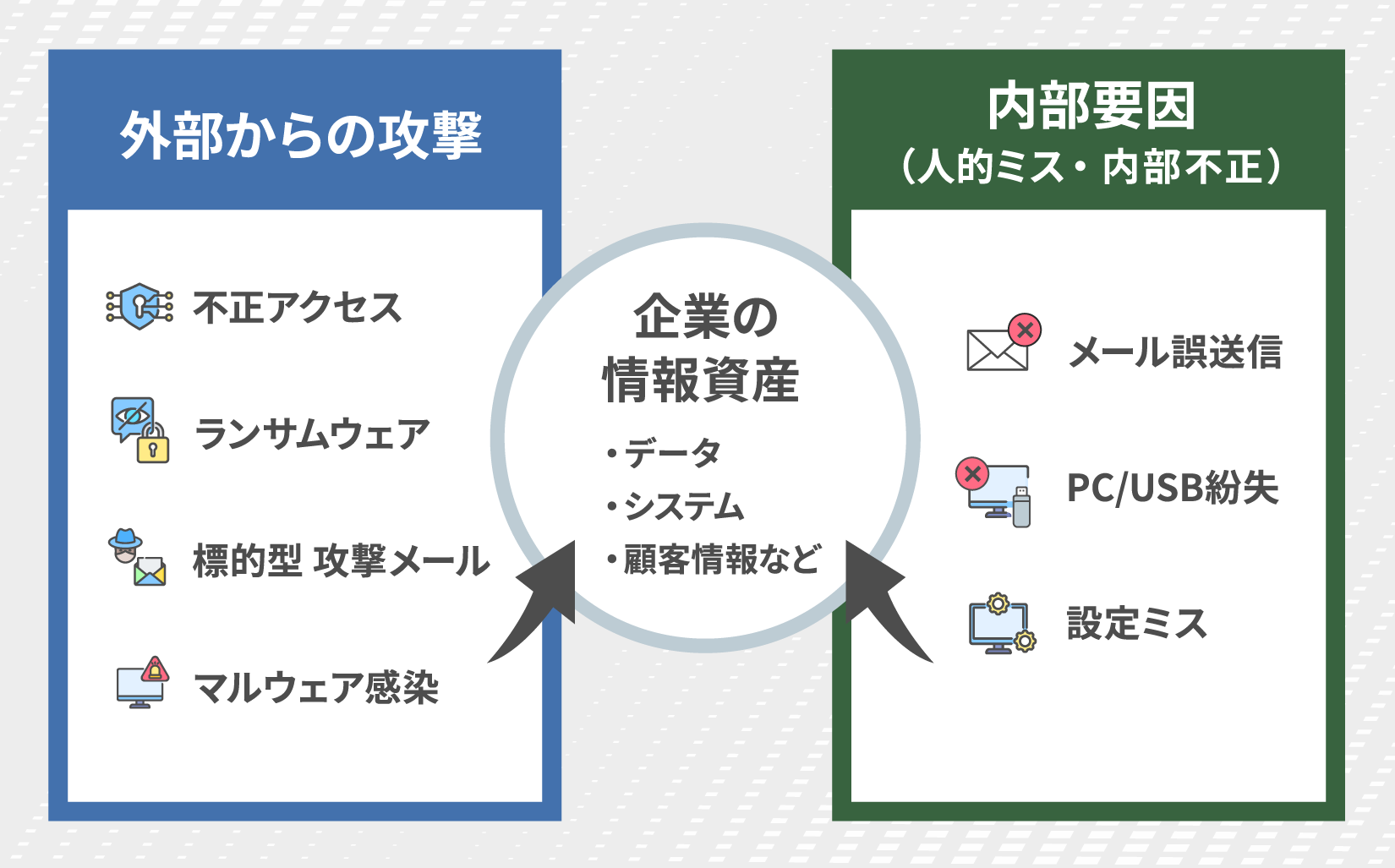

企業が守るべき資産は多岐にわたりますが、それらを脅かすリスクもまた多面的です。主なリスクは大きく分けて「外部からの攻撃」と「内部要因」の2つに分類され、代表的なリスクとして以下のようなものが挙げられます。

不正アクセスやサイバー攻撃による被害

悪意のある第三者がネットワークやサーバーに侵入し、データを盗み見たり、Webサイトを改ざんしたりする行為です。近年、特に猛威を振るっているのが「ランサムウェア」です。ランサムウェアは、データを暗号化して使用不能にし、復元と引き換えに身代金を要求するサイバー攻撃で、企業の業務を完全に停止させる恐れがあります。

標的型攻撃メールやマルウェア感染

特定の企業や組織を狙い、業務関連を装ったメールを送る「標的型攻撃メール」は非常に巧妙な手口です。添付ファイルを開封したり、本文中のリンクをクリックしたりすることで、パソコンがマルウェアに感染します。これにより、バックドア(裏口)を作られ、長期にわたって情報を盗み出され続けるリスクがあります。

内部不正・人的ミスによる情報漏洩

情報漏洩の原因は外部からの攻撃に限りません。実際によくある原因として、内部システムにアクセスできる従業員や協力会社社員による内部不正や人的ミスが大きな割合を占めています。具体的には、メールの誤送信、PCやUSBメモリの紛失、設定ミスによるデータの公開状態などが挙げられます。また、退職者による情報の持ち出しなど、悪意を持った内部不正への対策も欠かせません。

パーソルホールディングスが実施した「企業のコンプライアンス実態調査2025」においても、直近1年で発生したコンプライアンス違反として「顧客情報・個人情報の漏洩」(38.5%)、「機密情報の持ち出し・紛失」(34.9%)が多く挙がっているのが実情です。

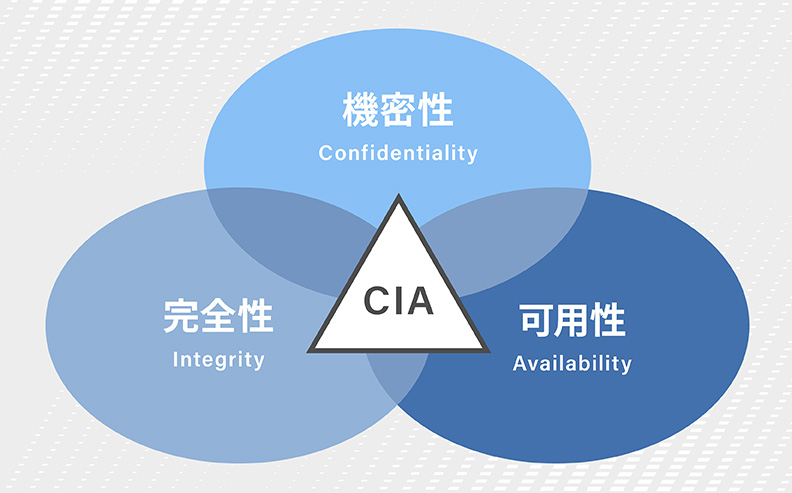

セキュリティ対策の基本となる3つの考え方(CIA)

情報セキュリティを考える上で、世界的に標準となっている指標が「CIA」と呼ばれる3つの要素です。これらをバランスよく維持することが、強固なセキュリティの土台となります。

機密性(Confidentiality)

機密性とは、許可された人だけが情報にアクセスでき、許可されていない人には漏らさない状態にすることです。アクセス権限の管理やデータの暗号化がこれに該当します。情報漏洩を防ぐための最も基本的な要素です。

完全性(Integrity)

完全性とは、情報が正確で、改ざんや破壊がされていない状態を維持することです。データが最新かつ正しい状態であることを保証します。デジタル署名の活用やログの記録、データのバックアップなどが、完全性を守るための対策となります。

可用性(Availability)

可用性とは、必要な時にいつでも情報やシステムが利用できる状態のことです。たとえ情報が漏洩せず(機密性)、正確であっても(完全性)、システムがダウンして使えなければ意味がありません。サーバーの二重化や、災害対策(BCP)などがこれに該当します。

【関連記事】BCP(事業継続計画)とは?目的や策定手順、ポイントを簡単に解説

企業が実施すべき基本的な情報セキュリティ対策

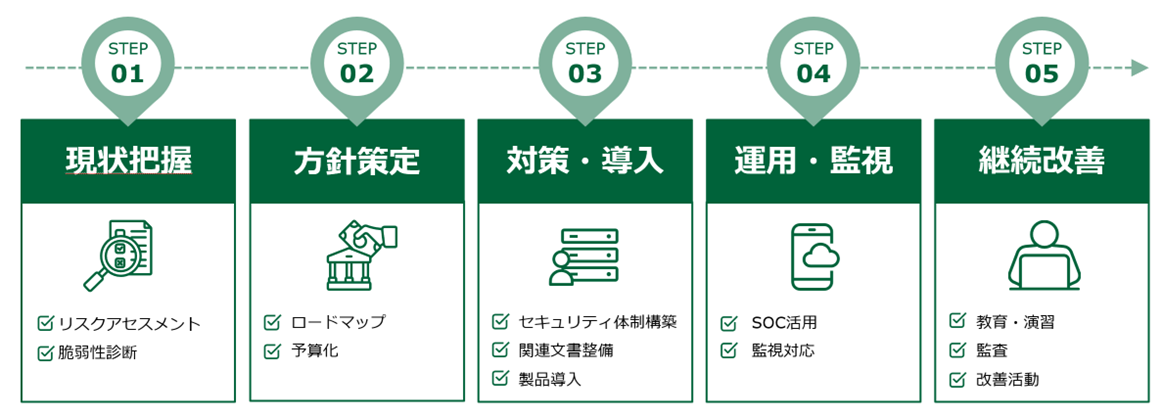

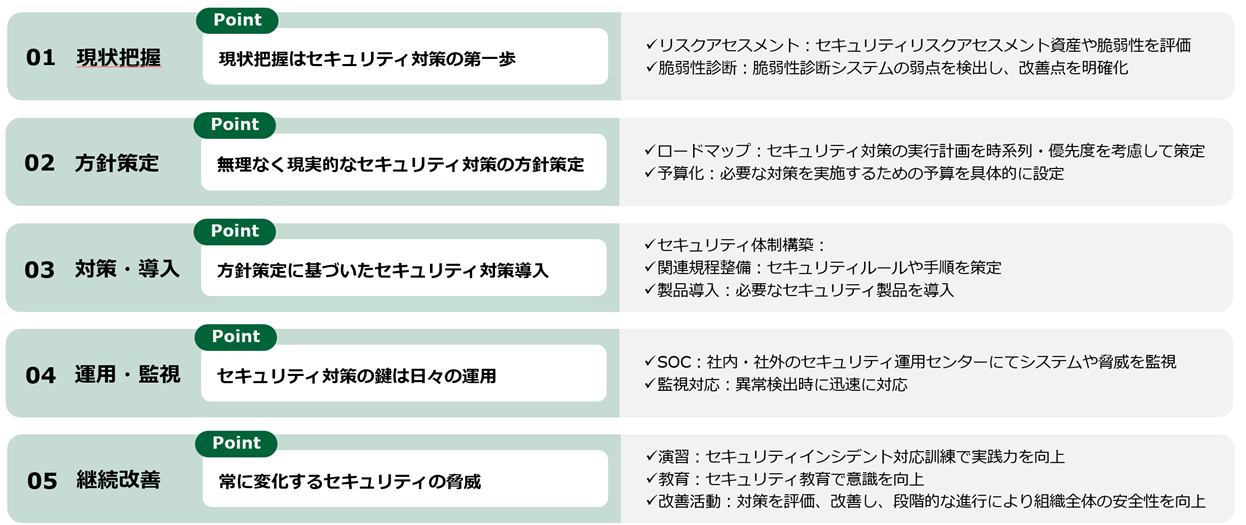

企業や組織においてセキュリティ対策を進める際には、以下の5つのステップで進めることを推奨します。

まずはステップ1の現状把握とステップ2の方針策定で自組織の分析と必要な対策とその優先度を定義し、ステップ3以降の計画を立案することが重要です。ただし、これらの計画を立案するには、事業における情報資産、ITシステム、セキュリティ対応のスタンダード、セキュリティ攻撃手法等、さまざまな情報を踏まえて行わなければならないため、必要に応じて外部の専門家の知見を活用するとよいでしょう。

ステップ3の対策・導入においては、セキュリティ体制やルールの整備といった組織内で対応する内容と、製品導入等の外部ベンダーに依頼する内容に分かれますが、肝心なのはステップ4以降の運用・監視を見越して導入する必要があります。運用ができないセキュリティ体制・ルールでは形骸化して実質的に実効性がなく、運用・監視ができていない製品はセキュリティ対策が十分に機能しない恐れがあるためです。

ステップ5の継続改善においては、セキュリティの脅威や企業や組織で取り扱う情報資産は日々変化し、導入したままの状態では新たなリスクが発生したり、最新のセキュリティ脅威に対応できなかったりする可能性があることを念頭に置く必要があります。そのため、組織内において定期的に情報資産の状況やセキュリティ対策状況の振り返りを実施し、継続改善を組織の機能として組み込むことが望ましいでしょう。

セキュリティ対策は一度実施して終わりではなく、継続的な見直しが不可欠です。「自社の対策が十分か不安」「何から見直せばいいか分からない」と感じている場合は、以下の資料もあわせてご活用ください。

具体的なセキュリティ対策の例

企業や組織によって、取り扱う情報資産やIT環境にはさまざまなパターンが存在するため、セキュリティ対策の現状を分析し、以下のような対策を講じるとよいでしょう。

1.マルウェア対策ソフト

現状、ユーザが利用するPCでは多くの場合、マルウェア対策が標準導入されています。さらに昨今は通常のマルウェア対策に加え、未知の脅威を検知する「ふるまい検知」や侵入後の動きを監視・対処するEDR(Endpoint Detection and Response)を別途導入するケースが増えています。

マルウェア対策は導入して終了ではなく、導入後の運用が重要です。標準のマルウェア対策では端末の画面上にアラートが表示されますが、そのまま何も対応しないというケースも珍しくないのが実情でしょう。

そのため、企業や組織の環境では、セキュリティ管理者によってアラートを集中管理できる状態にし、セキュリティ有識者によってアラートの内容の分析と安全性確認を行うことが望ましいと言えます。組織内にセキュリティ有識者がいない場合は、外部の監視サービスを活用するのも選択肢の一つです。

2.ネットワーク境界対策

従来のネットワーク境界対策では、ファイアウォールやVPN等で許可した通信のみに制限するアクセス制御と、IDP/IPS(不正侵入検知/防御システム)によるセキュリティ脅威となる通信の検知・防御が中心でした。しかし、昨今のテレワークの普及とクラウド利用の拡大により、社内境界のみを前提とした防御では脅威対策が十分でなくなってきている傾向にあります。

近年は、ユーザー・デバイス・アプリ単位で継続的に信頼性を検証する「ゼロトラスト(何も信頼しないことを前提とした安全性確保)」の考え方が主流となっており、これをセキュリティのクラウドサービスとして統合したのがSASE(Secure Access Service Edge)です。SASEはネットワークセキュリティに関するさまざまな機能を統合し、場所に依存せずに同一のポリシーで保護することで、社内・クラウド・在宅の環境を問わず、通信経路の最適化と可視化、制御を実現できます。

3.脆弱性対策

サイバー攻撃の多くは、OSやアプリケーションの脆弱性を狙って行われます。OSやアプリケーションの脆弱性はさまざまな機関の分析により日々更新され、最悪の場合はシステムへの侵入や破壊につながる脆弱性も発見されることがあります。

OSやアプリケーションの開発元では、発見された脆弱性に対応するための修正プログラムやアップデートを提供していますが、企業側でこれらの適用を放置すると、脆弱性がそのままとなり、セキュリティ脅威の被害に遭う危険性があります。

そのため、脆弱性情報を日々確認し、企業や組織内で利用しているOSやアプリケーションに該当する脆弱性が報告された場合の対応策を準備しておくことが重要です。組織内で脆弱性の情報確認が難しい場合は、外部のマネジメントサービスを活用し脆弱性の対応を委託することも有効な手段となるでしょう。

4.ID・パスワードの管理

不適切なパスワード管理は、不正アクセスの最大の原因です。複数サービスでの使い回しを禁止するのはもちろん、定期的な変更よりも長い文字列の利用を推奨する傾向にあります。

また、IDとパスワードの知識認証だけに頼らず、スマホアプリへの通知や生体認証などを組み合わせる多要素認証(MFA)の導入が現代のスタンダードになりつつあります。

参考情報として、2025年にNIST(National Institude of Standards and Technology:米国標準技術研究所)が示したセキュリティガイドラインでは、パスワード要件として以下が挙げられています。

- 単一のパスワード認証の場合、パスワードの長さは最低15文字

- 多要素認証の場合、パスワードの長さは最低8文字

- 複雑なルールを課さない

- 定期的なパスワード変更は不要で侵害が発生した際に変更

- パスワードのヒントや秘密の質問は非推奨

上記の通り、従来の常識とされていた「パスワードを3ヶ月ごとに更新する」「大文字や記号、数字を交ぜた複雑なものにする」といった要件から、「パスワード文字列の長さが重要」といった内容に大きく方針が変わっているため、社内のパスワードポリシーの見直しも検討することをおすすめします。

5.権限設定や情報管理ルールの整備

システム的な対策と同様に重要なのが、運用ルールです。従業員全員にすべてのデータへのアクセス権を与えるのではなく、業務上必要な範囲に限定する最小権限の原則を徹底しましょう。

例えば、ランサムウェアの被害に遭ったあった際、特定のユーザが感染した場合に、すべてのデータがアクセスできる状態だと被害範囲が拡大しかねません。最小権限であれば、被害範囲を特定のユーザがアクセス可能な範囲にとどめることが可能になります。

また、情報の重要度に応じた分類を行い、機密情報の社外持ち出し手順、個人所有デバイス(BYOD)の利用制限、退職者のアカウント削除フローなどを明確に定めた情報セキュリティポリシーの策定も欠かせません。従業員教育を通じてこれらを周知徹底し、従業員一人ひとりの意識とシステムの両面から情報を守る仕組みづくりが求められます。

セキュリティ対策で企業が陥りやすい失敗と原因

ここまでご説明した状況を踏まえて近年は多くの企業がセキュリティ対策に注力しているものの、十分な効果を得られていないケースも少なくありません。以下のようなよくある失敗のパターンを知ることで、効率的な対策に役立ててください。

どこまで対策すれば十分なのかわからない

セキュリティ対策に100点満点の正解はありませんが、「どこまで対策すべきか」のゴールを設定できずに迷走してしまう企業は少なくありません。この原因は、自社が守るべき情報資産(個人情報や営業秘密、特許技術など)の優先順位が整理されていないことにあります。

すべてのリスクを等しく防ごうとするとコストが膨大になり、さらにそれらのコストは被害に遭わない限りは利益に直結するものではないため、結果として対策が中途半端になりがちです。まずは「この情報が流出したら事業が止まる」という核心的な資産を定義し、それがどこにあり、誰がアクセスするのか、どのような状態だと攻撃されてしまうかなどを細かく把握することから始める必要があります。

ツール導入が目的化してしまっている

「最新のツールを導入したから、わが社のセキュリティは万全だ」と、ツール導入自体をゴールと考えてしまう失敗は後を絶ちません。どんなに堅牢なセキュリティ対策ツールを導入しても、内部不正による情報漏洩は防げないといったケースもあります。多層防御の考え方で、複数の対策を組み合わせることが非常に重要です。

また、ツール導入後のアップデートを怠れば脆弱性を突かれる可能性もあります。日々のメンテナンスや人事異動・退職に伴うアカウント権限の管理など、運用の継続が欠かせません。セキュリティ対策ツールはあくまで手段であり、正しく設定・運用して初めて価値を発揮できるということを理解しておきましょう。

各対策がどの脅威に対して有効か整理されていない

事業における情報資産の流れや格納場所に対し、どのような脅威が想定されるかが整理されていないケースも多く見られます。これらを整理することによって、セキュリティ脅威の発生を防ぐ、またはセキュリティ脅威が発生した際に気づくことができるように、セキュリティ対策の抜け穴を防ぐことが重要です。

最近のセキュリティ対策ツールは一つで多くの機能をカバーするものもありますが、網羅性を意識し、自社のネットワークの弱点を埋める対策ができているかが鍵です。点ではなく面で捉える多層防御を意識する必要があります。

社内に専門人材がいないため外部サービスに丸投げの状態になっている

特に中小企業ではセキュリティ対策の専任者が不在のため、外部の専門家にほぼ丸投げになってしまうケースがよく見られます。専門知識がなくとも「自分の事業は自分で守る」という意識を持ち、専門家と一緒に考え、納得した上で進めるのが理想的でしょう。

社内の情報資産やルールを最も理解しているのは自社の社員です。どのような要件で防衛したいのかは、自分たちできちんと定義する必要があります。そうしなければ、ともすると不要な対策に過剰なコストをかけてしまうことにもなりかねません。

特に、社外に公表しなければならないセキュリティインシデントが発生した場合は、自社で対応すべきことが多く発生します。セキュリティインシデント発生後に対応していては後手に回り、被害の拡大や社会的信用の失墜を招くことになるでしょう。そのため、あらかじめ社内で対策の準備を万全にしておくことが非常に重要です。

セキュリティ対策を見直す際のポイント

これからのセキュリティ対策は、事業を安全に継続させる仕組みとして設計する必要があります。以下のポイントに留意して見直しを図りましょう。

現状の社内IT環境を俯瞰的に把握する

現状の対策が「つぎはぎ」になっていないか、まずは自社のIT環境全体を棚卸しすることから始めましょう。ネットワーク、エンドポイント(PC・サーバー)、人的セキュリティという各レイヤーで、どのような脅威があり、それに対してどの対策が機能しているかを可視化します。

近年注目されている「ゼロトラスト」の考え方に基づき、社内ネットワークの内外を問わず厳格な認証と監視を行う構成への転換も検討すべきです。部分最適ではなく、全体のバランスを見ながら優先順位を再構築することが、効率的で強固な防御につながります。

自社の体制・リスクに合った対策を行う

セキュリティ対策においては、大手企業の成功事例をそのまま模倣するのではなく、自社の業態、企業規模、保有するデータの価値に合わせた最適解を見極めることが肝要です。例えば、製造業であれば生産ラインの稼働継続(可用性)が最優先かもしれませんが、ECサイト運営であれば個人情報の保護(機密性)が最優先となるでしょう。

自社特有のリスクを評価し、予算や人員といった限られたリソースをどこに配分すべきかを判断してください。社内に知見が不足している場合は、信頼できる外部の専門家から助言を得るなどして、地に足の着いた計画を立てることが重要です。

継続的に見直せる前提で設計する

セキュリティは「一度設定して終わり」のプロジェクトではなく、永遠に続くプロセスです。攻撃手法は日々進化し、自社のビジネス環境もテレワークの拡大や新システムの導入、人員の再配置などによって常に変化します。そのため、定期的な脆弱性診断や従業員の意識調査を実施し、問題点をあぶり出して改善し続けるサイクルを組み込むことが欠かせません。

また、万が一重大なインシデントが起きた際の対応計画を策定し、模擬訓練を通じて実効性を高めておくことも大切です。変化に柔軟に対応できるレジリエンス(回復力)の高い組織づくりを目指しましょう。

パーソルグループのセキュリティ対策サービス

パーソルクロステクノロジーが提供するセキュリティマネジメントサービスは、企業の状況に合わせたフルカスタマイズ型の支援を行っています。専門家が現状の課題抽出から施策の実行までを伴走し、属人化の解消や内製化の推進、コスト削減といった多角的なニーズに対応します。

提供範囲はセキュリティコンサルティングから運用改善、インシデント対応まで幅広く、教育支援も含まれています。また、請負や派遣といった柔軟な契約形態により、ノウハウ不足やリソース不足に悩む組織を実効性の高い体制へと導きます。最終的に、企業が自律して持続可能なセキュリティ環境を構築できる状態を目指します。

事例紹介|セキュリティ室・CSIRT体制の構築支援

同サービスではセキュリティ室・CSIRT体制の構築を支援した成功事例があります。某社では、既存ベンダーの支援コストが高い上に「あるべき論」先行で実態に即していなかったため、実効性のある組織を目指していました。しかし、社内のリソース不足からパーソルクロステクノロジーにご相談をいただき、コンサルティングだけでなく運用実務も担える体制の構築や、現場での業務効率化を支援しました。

その結果、既存ベンダーと比較して大幅なコスト削減とともに、各種管理表や定期報告による運用の可視化、実効性と費用対効果の高い運用を実現しています。

まとめ

企業における情報セキュリティ対策は、もはや単なるコストではなく、価値創造のための「投資」であり「社会的責任」です。不正アクセスやマルウェアといった外部の脅威、そしてヒューマンエラーという内部の脅威。これらに正しく対処するためには、CIA(機密性・完全性・可用性)のバランスを意識した体系的な取り組みが欠かせません。

技術的なツール導入はもちろん重要ですが、それ以上に「守るべきものは何か」を明確にし、組織全体で意識を高めていくことが、事故を未然に防ぐ最大の防御壁となります。本記事を参考に、自社の対策を今一度見直し、安心・安全なビジネス基盤の構築を目指してください。

監修・インタビュー

パーソルクロステクノロジー株式会社

セキュリティ本部 コンサルティンググループ

山田 剛士

人事部門にてIT技術系教育の企画推進を担当した後、セキュリティエンジニアに転身し、SOC業務やセキュリティ関連規程の策定に携わり、2021年より現職に従事。セキュリティ対策改善、ガバナンス整備を中心としたプロジェクトに参画。重要インフラ、製造業、IT系等業種や規模に関わらず、さまざまなフレームワークでのセキュリティリスクアセスメント、規程類などの文書整備や、社員向けセキュリティ教育企画を中心に行っている。セキュリティ高度資格CISSP所持。

【お役立ち資料】セキュリティ対策の見直しや整理におすすめの一冊

現時点で対策を実施していても、抜け漏れや優先順位の誤りがリスクにつながる可能性があります。そのため、自社の対策状況を整理しておくことが大切です。本資料では、セキュリティ対策の現状把握から継続改善まで、実効性の高いフローを体系的に解説しています。